一.任务目标

本次任务的目标是:基于现有奇安信防火墙环境,搭建SSL VPN远程接入服务,实现公司出差员工可通过任意终端(Windows笔记本、手机、平板等)安全接入公司内网,并能够直接访问内部资产。

二、防火墙端配置步骤

2.1 创建SSL VPN地址池

操作路径:网络配置 → VPN地址池

创建名为SSL_VPN_POOL的地址池,起始地址192.168.255.100,结束地址192.168.255.200,子网掩码255.255.255.0,DNS为114.114.114.114。

客户端拨入VPN后需要一个内网虚拟IP作为身份标识,防火墙从这个池中分配。使用独立网段(192.168.255.x)可避免与现有内网(192.168.100.x)冲突。

2.2 配置本地CA并签发服务器证书

操作路径:系统配置 → 证书管理 → CA中心

首先生成自签发CA证书(国家CN、省份CQ、城市CQ、公司A、部门VPN、通用名称LOCAL-CA、有效期3650天、RSA-1024),然后签发一般证书,通用名称填写防火墙公网IP 172.16.11.75,最后在证书列表中导入该证书,命名为ssl-VPN。

SSL VPN基于HTTPS协议,证书用于两件事:一是加密通信防止窃听,二是让客户端验证它连接的是真实防火墙而非钓鱼网站。通用名称必须填写客户端实际访问的地址(这里是172.16.11.75),否则会触发证书名称不匹配的安全警告。

2.3 配置SSL VPN服务

操作路径:网络配置 → SSL VPN

配置端口64443、地址池SSL_VPN_POOL、服务器证书ssl-VPN、算法类型选择“国际算法”。认证方面选择单因子认证、认证服务器local、启用认证共享。在可访问网络列表中添加内网网段192.168.100.0/24。

可访问网络列表的作用:一是将路由推送给客户端,让客户端知道访问内网的流量要走VPN隧道;二是实现访问控制,只允许客户端访问列表中的网段。

三、Windows客户端配置

3.1 下载安装客户端

访问https://172.16.11.75:64443下载Windows客户端。安装时需选择“国际版”——因为防火墙配置的是国际算法,客户端必须匹配,否则无法建立加密连接。

3.2 连接VPN

启动客户端,填写服务器地址172.16.11.75、端口64443,点击连接后输入用户名win10及密码登录。

认证流程:客户端先与防火墙完成TLS握手(验证服务器证书),然后提交用户名密码,防火墙查询local认证服务器验证身份,验证通过后从地址池分配虚拟IP(如192.168.255.200),并将路由信息推送给客户端。

四、验证测试

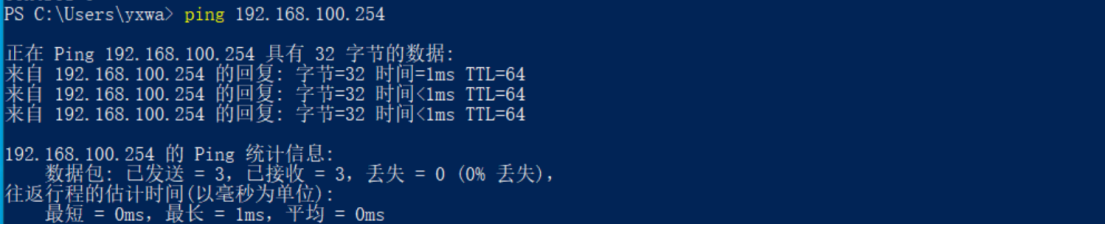

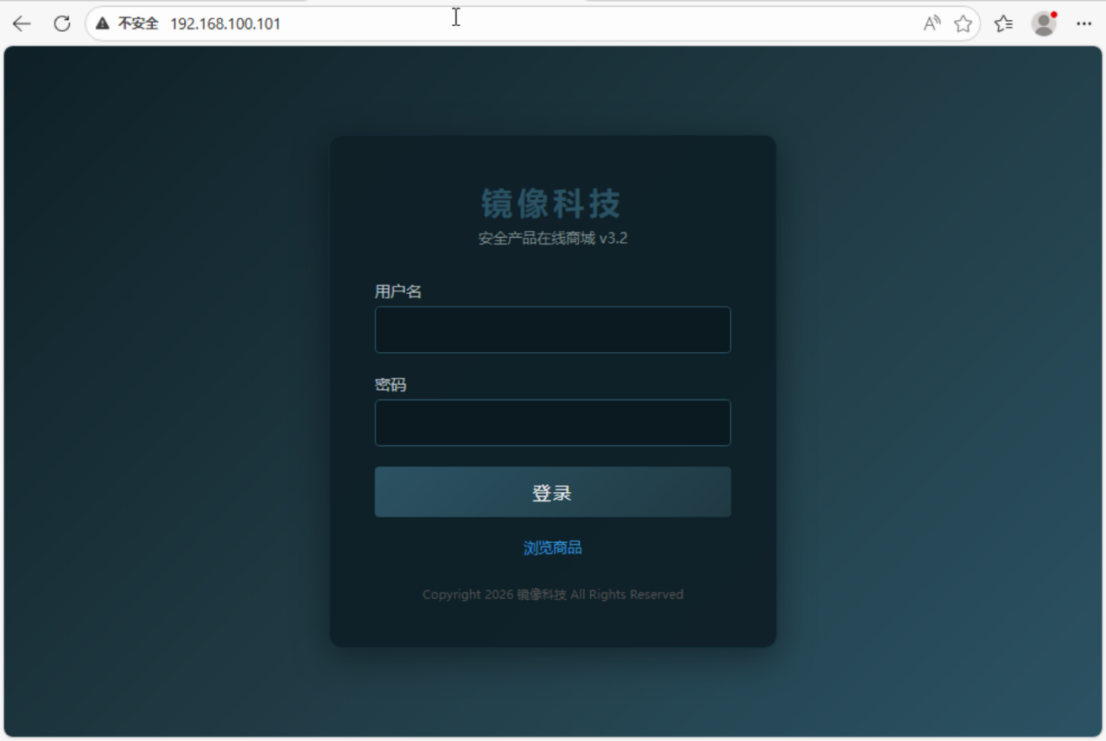

连接成功后,客户端界面显示虚拟IP为192.168.255.200、加密算法为AES-256+SHA1。命令行ping内网网关192.168.100.254成功(回复时间<1ms),浏览器访问http://192.168.100.101正常打开镜像科技商城登录页面。

ping通说明:VPN隧道已建立,虚拟IP路由生效,防火墙允许ICMP通过。

访问Web页面说明:TCP 80端口可达,可访问网络列表配置正确。

五、总结

本文完成了奇安信防火墙SSL VPN的完整配置:创建地址池→签发证书→配置SSL VPN服务→客户端拨入验证。相比L2TP over IPSec,SSL VPN使用单端口(64443)更易于穿透防火墙,且基于证书的加密机制安全性更高,适合远程办公场景。