任务目标

本次任务的目标是:通过奇安信智慧防火墙与Hillstone Web应用防火墙的联合部署,将内网中运行的Web应用安全地对外发布,实现外网用户通过公网IP正常访问,同时获得网络层与应用层的双重安全防护。

网络拓扑图参考

一、访问奇安信防火墙Web服务

启动奇安信防火墙,执行 show interface 命令,查看到管理口(MGMT)的IP地址为 192.168.206.103,后续通过HTTPS访问该地址进行Web管理。

访问https://192.168.206.103,打开奇安信智慧防火墙的登录页面。

登录成功后进入仪表盘首页。

二、选择路由模式,配置WAN口与LAN口

在导航栏进入系统配置 → 部署向导,防火墙提供了三种部署方式。本次任务选择路由模式,表示防火墙作为三层设备部署在网络边界,负责路由转发和安全策略控制。

在路由模式配置的第一步,需要指定WAN接口和LAN接口。这里勾选 ge2 作为WAN接口,配置静态IP 172.16.11.75/24;勾选 ge3 作为LAN接口,配置IP 192.168.100.254/24,分别连接外部网络和内部网络。

完成向导中的基础配置后,还需要进一步细化接口设置。进入“网络配置 → 接口”,编辑物理接口ge2。设置别名为“WAN”,安全域为“untrust“,工作模式为路由模式,IPv4地址采用静态地址 172.16.11.75/24。该接口将接收来自外网的访问请求。

同样编辑ge3接口,设置别名为“LAN”,安全域为“trust”,工作模式为路由模式。,IPv4地址采用静态地址192.168.100.254/24,作为内网网关使用。

三、配置DHCP服务,为内网设备自动分配IP地址

在“网络配置 → DHCP服务器”中新增地址池。设置网关为 192.168.100.254(即防火墙LAN口IP),DNS为 114.114.114.114,地址池范围为 192.168.100.100 – 192.168.100.200,并绑定到ge3接口。这样内网设备可以自动获取IP地址。

四、配置防火墙目的NAT与安全策略

在防火墙的“策略配置 → NAT”中,添加一条目的NAT规则。转换前匹配:目的地址为WAN口IP 172.16.11.75,服务为HTTP,入接口为ge2。转换动作:将目的地址转换为WAF的内网IP 192.168.100.101,端口转换为80。这样外网用户访问 http://172.16.11.75 时,防火墙会将流量导向WAF。

完成目的NAT配置后,防火墙并不会自动放行业务流量,还需要配置一条匹配的安全策略。此处创建名为 waf_access 的策略:源安全域为 untrust(外网),目的安全域为 trust(内网),源地址/目的地址均为 any,服务选择 HTTP,动作设置为允许。

为什么需要这条策略?

防火墙的工作流程分为两步:首先匹配NAT规则(决定是否转换地址),然后匹配安全策略(决定是否放行)。即使NAT配置正确,如果没有对应的允许策略,流量仍会被默认拒绝。

五、访问Hillstone WAF Web 服务

登录Hillstone WAF,执行 show interface 命令查看接口状态。可以看到 ethernet0/1 接口的IP地址为 192.168.100.101/24,安全域为“trust”,状态为UP。这说明WAF已经通过防火墙的DHCP服务成功获取了内网IP。

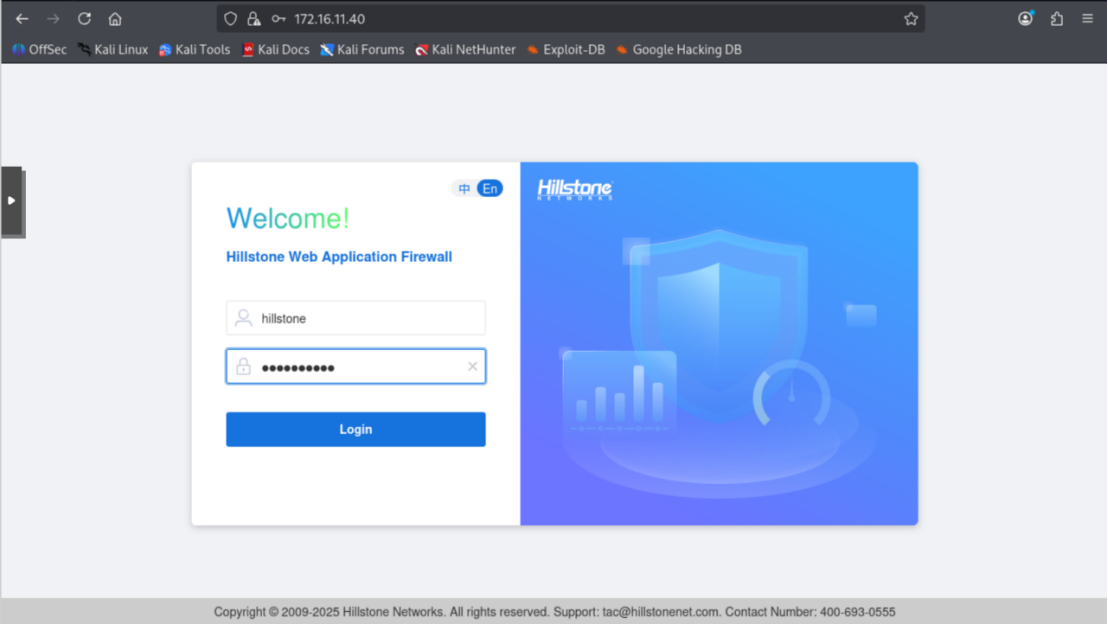

访问https://172.16.11.40,进入Hillstone登录界面。

六、配置WAF站点保护,对接后端Web服务器

进入“站点 → Web站点”,添加一个新的站点。站点类型选择HTTP,服务IP设置为WAF自身的IP 192.168.100.101,端口80。域选择“Any”,表示接受任意域名的访问请求。

在负载均衡标签页中,选择负载均衡算法为“加权轮询”,并添加真实服务器:IP 192.168.100.100,端口80,权重1。这意味着WAF会把收到的请求转发给后端的Web服务器。

七、最终检验

外网用户只需在浏览器中输入 http://172.16.11.75,请求经过防火墙目的NAT转发给WAF(192.168.100.101:80),WAF再将请求反向代理给后端真实服务器(192.168.100.100:80),最终返回“镜像科技商城”的登录页面。整个过程对用户完全透明,用户只知道自己在访问 http://172.16.11.75,并不知道背后有防火墙、WAF和真实服务器。防火墙和WAF分别提供了网络层和应用层的安全防护,共同保障了Web服务的安全发布。