一、实验背景

随着企业信息化程度的不断提高,服务器和网络设备的数量日益增多,运维人员需要同时管理大量资产,传统的手动登录方式不仅效率低下,还存在权限不清、操作难以追溯等安全隐患。为了加强运维安全管控,满足等保合规要求,本次实验部署Jumpserver开源堡垒机,通过实现运维与审计权限的分治,构建一套完整的身份认证、权限控制、操作审计解决方案。

二、环境准备与网络配置

首先导入准备好的Jumpserver模板机,启动虚拟机后进入系统

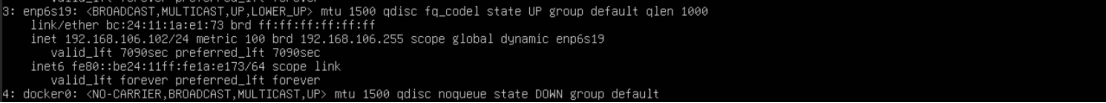

使用ip a命令查看网络接口信息,发现虚拟机当前的IP地址为172.16.11.235

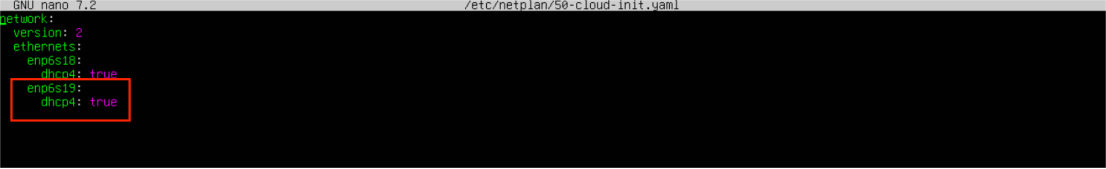

但检查发现网卡配置文件不完整,需要重新配置网络

sudo nano /etc/netplan/50-cloud-init.yaml

sudo netplan try #测试配置文件

sudo netplan apply #应用配置文件再次使用ip a命令查看,确认新的IP地址已正确配置

三、Jumpserver Web界面登录

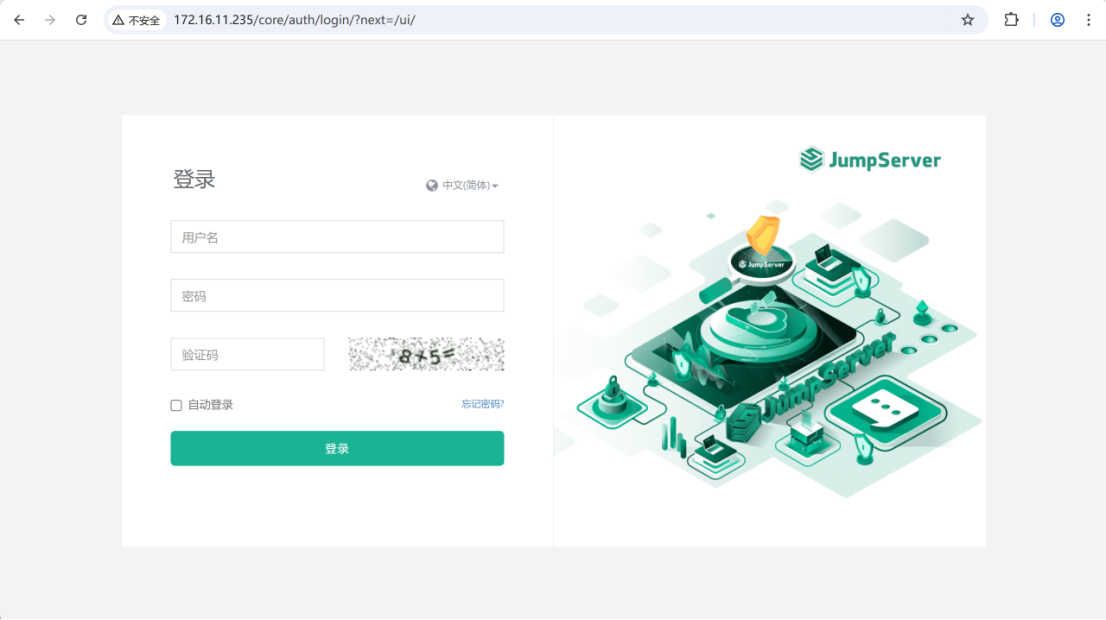

网络配置完成后,在浏览器中输入http://172.16.11.235,成功显示Jumpserver的登录界面

系统默认的管理员账号为admin,默认密码在安装过程中自动生成并显示在控制台日志中,该处为模板机使用的修改后的密码

四、创建分权用户

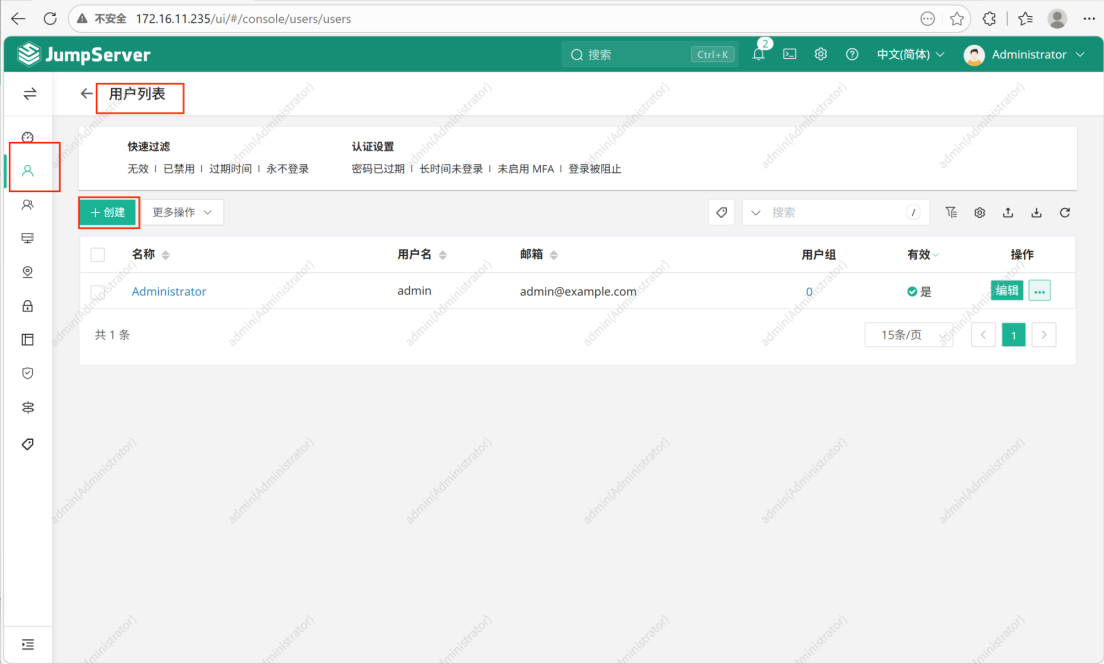

成功登录后进入用户列表,创建新用户

为了模拟真实企业环境中的权限分离,我们需要创建两个不同角色的用户

在用户信息表单中,填写用户名、姓名、邮箱、手机号等基本信息。关键步骤是系统角色的选择:这里选择“用户”角色,表示这是一个普通的运维人员账户,只拥有连接被授权资产的权限,无法修改系统配置。创建成功后,该账户将用于后续的日常运维操作。

再次进入创建用户界面,这次创建一个系统角色为“系统审计员”的新用户。审计员账户的特殊之处在于:它无法直接连接资产执行命令,但可以查看所有会话记录、操作录像和命令日志。这种设计确保了“运维做事、审计监督”的权限分离原则,符合等保合规要求。

两个用户创建成功后,用户列表中可以看到新增的运维员和审计员账户,状态均有效

五、资产纳入

进入资产列表页面,点击“创建资产”按钮开始纳入目标服务器

本次实验将Kali作为被管理资产纳入Jumpserve

提交后,资产列表中成功显示新增的Kali资产提交后,资产列表中成功显示新增的Kali资产

注意:在尝试连接之前,需要确认目标资产是否已经开启SSH服务。 以Kali为例,如果SSH服务未启动,连接将失败。需要在Kali上执行以下命令:

sudo systemctl status ssh # 查看SSH服务状态

sudo systemctl start ssh # 启动SSH服务

sudo systemctl enable ssh # 设置SSH服务开机自启SSH服务正常运行后,Jumpserver才能成功连接到Kali资产。

六、资产授权规则配置

资产纳入完成后,最关键的一步是配置授权规则,将用户与资产关联起来

进入资产授权界面,创建新规则

首先创建运维组的授权规则。这条规则的意思是:运维人员账户被授权可以连接Kali资产,进行日常运维操作

再次创建一条新的授权规则,这次配置审计组的权限。审计员不需要直接连接资产,因此这里的授权更多是为了让审计员能够看到该资产的会话记录。

两条授权规则创建成功后,授权列表中清晰展示了用户与资产的对应关系。

七、运维人员连接资产测试

使用之前创建的运维人员账户登录Jumpserver。登录成功后,进入运维人员的工作台界面

进入连接资产界面,选择对应资产进行连接

选择连接账号和方式

选择完成后,点击确认,浏览器中立即打开一个终端窗口。几秒钟后,成功显示Kali的命令行提示符,意味着已经通过Jumpserver成功连接到Kali资产。在终端中可以执行各种运维命令,所有操作都会被Jumpserver记录下来。

实验对象若为Windows系统,流程大致一致,资产设置参考如下:

同样,在尝试连接前,需确认是否开启远程桌面

八、审计人员查看会话记录

登录审计人员账户

进入会话记录模块,选择“历史会话”标签页

这里列出了所有已结束的会话记录,每条记录都包含:

操作用户(哪个运维人员执行的)

目标资产(连接的是哪台服务器)

开始时间和结束时间

会话时长

点击任意一条会话记录右侧的“回放”按钮,系统会以视频形式完整重现运维人员当时的所有操作。这种录像回放功能是堡垒机审计能力的核心,对于安全事件的追溯和举证至关重要。

九、命令过滤规则配置与验证

为进一步提升安全性,进入命令过滤界面,配置命令过滤规则。该操作目的是拦截运维人员在资产上执行的危险命令,防止误操作或恶意破坏。优先级数字越小越先匹配,这里设置为中等优先级,便于后续插入更细粒度的规则。

进入命令组子选项,可以看到命令组列表。点击进入我们创建的规则,在内容区域添加需要禁止的具体命令。这里列出了最常见的危险命令。这些命令一旦在关键服务器上执行,可能导致数据丢失或服务中断。通过命令组的方式批量管理,可以复用同一组命令到多个过滤规则中,提高配置效率。

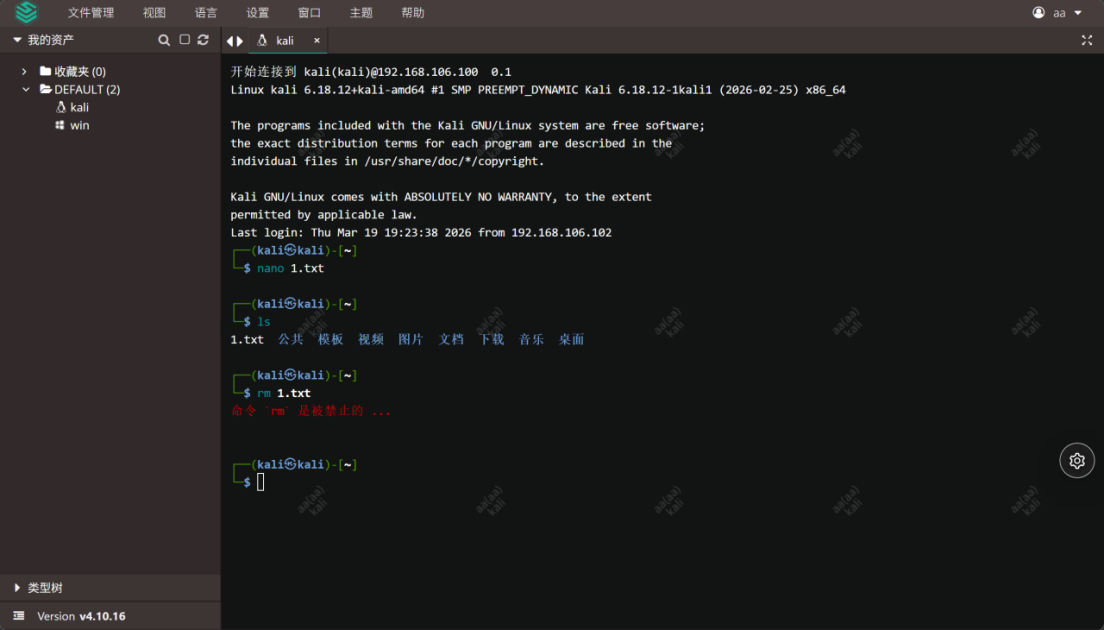

配置完成后,切换到运维人员的视角进行验证。通过Jumpserver的Web终端连接到Kali资产,成功登录后,首先执行nano 1.txt创建一个测试文件,然后执行ls命令确认文件创建成功。

接下来尝试执行危险命令删除文件,此时系统立即返回提示:“命令是被禁止的”,删除操作被成功拦截,这说明配置的命令过滤规则已经生效,有效保护了目标资产。

从终端界面的底部可以看到,当前连接的是Kali资产,Jumpserver版本为v4.10.16,所有操作都在堡垒机的监控和管控之下进行。